Les annales des Mines : Un outil pour profiter de la réflexion des autres

Il y a 5 livraisons par an, c’est en accès libre ici

Les sujets sont généralement d’intérêt public, et en 4 pages, ils posent une problématique et esquissent les solutions possibles.

Les tyrannies de la livraison à domicile

Marie BAUMIER et Mathilde PIERRE,

Ingénieures des mines

Vers la fin du salariat ?

Alexandre CHEVALLIER et Antonin MILZA,

Ingénieurs des mines

Véhicule autonome : ne ratons pas la révolution !

Alexandre HOULE et Hugo LEVY-HEIDMANN,

Ingénieurs des mines

Créer des emplois non qualifiés est-il la meilleure voie pour lutter contre le chômage ?

Vincent CHARLET et Philippe FROCRAIN,

La Fabrique de l’industrie

Ubérisation : le coup d’état n’aura pas lieu

Clément BERTHOLET et Laura LÉTOURNEAU

Ingénieurs des mines

FORMATION ET INDUSTRIE

Refonder la promotion sociale

Félix BOILÈVE, Adrien BRESSON et Benjamin DRIGHÈS,

Ingénieurs des mines

L’arrivée des femmes au pouvoir, symptôme de la transformation de l’économie

Claire BARITAUD et Xavier STARKLOFF,

Ingénieurs des mines

La guerre des brevets : la France en sortira-t-elle gagnante ?

Thomas BRAUN, Charles CLERET de LANGAVANT, Marie MOURIÈS,

Ingénieurs des mines

Les entreprenants sont partout : dans les entreprises, mais aussi en dehors

Michel BERRY,

École de Paris du management

La fiscalité et la finance au secours du climat

Claude HENRY,

IDDRI Sciences Po Paris et Columbia University

Les tests génétiques, une industrie incontrôlable ?

Thomas DELAFOSSE et Simon LIU,

Ingénieurs des Mines

Les retraités, oubliés et inutiles ?

Pierre-Étienne GIRARDOT et Yann SONG,

Ingénieurs des Mines

Industrie du luxe : la mort silencieuse du geste artisanal

Xavier BOUTON, Hélène DEREUX, Alexandre HOLLOCOU,

Ingénieurs des Mines

Le bitcoin, de l’engouement à l’indifférence : L’avenir d’une monnaie qui a dérangé

Nicolas CLAUSSET et Arnaud SELLEM,

Ingénieurs des Mines

Obsolescence programmée des objets Mythes et réalités

Thomas LOMBÈS et Bastien POUBEAU,

Ingénieurs des Mines

La voie pro pour les nuls ?

Thibaut BIDET-MAYER et Louisa TOUBAL,

La Fabrique de l’industrie

Flexibilité de la demande électrique : quel rôle pour le foyer connecté ?

Pierre JEREMIE et Léonard BRUDIEU,

Ingénieurs des Mines

Le crowdfunding made in France

Bogdan Filip POPESCU et Fantine LEFEVRE,

Ingénieurs des Mines

Les entreprises patrimoniales, trésors méconnus

Sylvain Gariel et Gauthier Lherbier,

Ingénieurs des Mines

Recherche soudeur, désespérément

Thibaut BIDET-MAYER, Émilie BOURDU, Louisa TOUBAL, Thierry WEIL,

La Fabrique de l’industrie

Comment réinventer l’hôpital ?

Édouard Hatton, Sophie Letournel et Arthur Stril,

Ingénieurs des Mines

Tourisme : comment échapper au mythe du laquais

Julien Barnu et Amine Hamouche,

Ingénieurs des Mines

La révolution de la radio numérique terrestre n’aura pas lieu : une autre arrive

Romain Bordier, Aloïs Kirchner et Jonathan Nussbaumer,

Ingénieurs des mines

Le stockage de l’électricité : quels enjeux pour la france ?

Julien Assoun, Rémi Ferrier et François Peaudecerf,

Ingénieurs des mines

Les technologies du bonheur

Une révolution intime, sociale et économique

Christophe Deshayes et Jean-Baptiste Stuchlik,

auteurs du Petit traité du Bonheur 2.0, Armand Colin, 2013

et contributeurs du rapport « Bien vivre grâce au numérique », CGEIET février 2012

France et Royaume-Uni,

L’impossible mariage de raison

Loïc Tanguy et Albin Guyon,

Négocier avec les Britanniques, publication École des Mines, septembre 2012

Réseaux et subventions : les coûts cachés de l’électricité issue d’énergies intermittentes

Aurélien Gay et Marc Glita,

Ingénieurs des Mines

FRENCH CO. VS THE WORLD

Le défi de l’anglicisation pour les entreprises françaises

Jérôme Saulière,

Ingénieur des Mines, doctorant à l’École polytechnique

Quand le citoyen se réappropie sa santé…

Robert Picart,

Référent Santé CGEIET

et

Antoine Vial,

Expert en Santé publique

L’emballement médiatique à l’ère de Twitter : toujours plus sur toujours moins de sujets

Nicolas Govillot, Nicolas Manquest et Dimitri Petrakis,

Ingénieurs des mines

La signature numérique : Quand les pauvres innovent avant les riches

Matthieu Mangion,

Ingénieur des Mines

La « grande déformation » de l’entreprise par la pression financière

P. Baudoin ROGER,

Collège des Bernardins – Département Economie, Homme, Société

Les grandes entreprises et la Base de la pyramide : des promesses à l’épreuve des faits

Stéphane Calpéna, Laurent Guérin et Yves Le Yaouanq,

Ingénieurs des mines

Seniors, emplois, retraites : quand le bonheur de chacun fait le malheur de tous

Pierre-Édouard Gille, Félix von Pechmann et Jérôme Saulière,

Ingénieurs des Mines

La création, de l’alchimie au management

Thomas Paris,

Chargé de recherches au CNRS (GREG HEC), chercheur associé au PREG-CRG École polytechnique, professeur affilié à HEC

Faut-il avoir peur de l’Hôpital ?

La gestion des risques liés aux soins dans les établissements de santé

Alexandre Dozières, Pierre Perdiguier et Delphine Ruel,

Ingénieurs des mines

Industrie et services : une distinction dépassée ?

Eric Huber et Colas Hennion ,

Ingénieur des mines

La marque France

Pierre-Louis Dubourdeau et Maxime Leclère,

IIngénieur des mines

Générosité des Français. Associations caritatives, à vous de jouer !

Thibaud Normand et Guillaume Prunier,

Ingénieurs des mines

La vraie révolution numérique

Michel Berry et Christophe Deshayes

Le patron de PME, ou le syndrome de Peter Pan

Benjamin Bertrand, Philippe Bodénez et Etienne Hans,

Ingénieurs des mines

La faim dans le monde : éviter les fausses pistes

Frédéric Baudouin et David Parlongue,

Ingénieurs des Mines

Peut-on vraiment réformer les professions réglementées ?

Jean-François Jamet et Xavier Piccino,

Ingénieurs des Mines

Les nanotechnologies, comment décider par temps de brouillard

Julie Dubois et François Rousseau,

Ingénieurs des Mines

Mai où est donc passé notre pouvoir d’achat ?

Thomas Pillot, Anne-Cécile Rigail, Hubert Virlet,

Ingénieurs des Mines

Le débat public, du dialogue de sourds à l’exploration de sujets complexes

Sébastien Crombez et Brice Laurent,

Ingénieurs des mines

Quel avenir pour les LBO ?

Guillaume Appéré et François Rosenfeld,

Ingénieurs des mines

Le malentendu suédois

Benjamin Huteau, Jean-Yves Larraufie,

Ingénieurs des mines

« LOLF Story » Chronique d’une réforme attendue

Nicolas Potier et Ferdinand Tomarchio,

Ingénieurs des Mines

L’offshore, l’acte II des délocalisations

Thomas Houdré et Mathias Lelièvre,

Ingénieurs des Mines

Diviser par trois la consommation d’énergie fossile

Henri Prévot,

Ingénieur général des Mines

Nos cerveaux sont-ils en fuite ?

Benoît Jubin et Pascal Lignères,

Ingénieurs des Mines)

Les politiques publiques à l’épreuve du logement cher

Domitille Bonnefoi, Simon-Pierre Eury et Pierre Pribile,

Ingénieurs des Mines

Pétrole : du marché au marchandage

Romain Bonenfant et Laurent Kueny,

Ingénieurs des mines

La mutation discrète des conseils d’administration

Michel Berry,

d’après le compte rendu de Cédric Vilatte

Réalités méconnues du logement social

Michel Berry,

d’après le compte rendu d’Elisabeth Bourguinat

Le B.A. BA : des business angels

Cécile Tlili et Ludovic Weber,

Ingénieurs des Mines

La mondialisation : menace ou opportunité pour le vin français ?

Romain BEAUME et Romain VERNIER,

Ingénieurs des Mines

J’ai vu naître une mode managériale

Benjamin FREMAUX,

Ingénieur des Télécommunications

et

Clémentine MARCOVICI,

Ingénieur des Mines

La gestion des déchets nucléaires

Antoine GRAS et Florent MASSOU,

Ingénieurs des Mines

Sécurité et sous-traitance : D’une logique de confrontation au partenariat

Hedi BEN BRAHIM, Sébastien MICHELIN,

Ingénieurs des Mines

Anticiper les restructurations : incantation ou vrai remède ?

Loïc BUFFARD et Julien TOGNOLA,

Ingénieurs des Mines

Mesurer la richesse – De la production à la consommation

Vincent GORGUES,

Ingénieur de l’Armement

et

Laurent JACQUES,

Ingénieur des Mines

Le LobbyIng à Bruxelles

D’après le compte rendu rédigé par Elisabeth Bourguinat

La désindustrialisation fantasmes et réalités

Pierre LAHBABi et Florence VERZELEN,

Ingénieurs des Mines

Les crises sanitaires environnementales

Pablo Libreros et Olivier Terneaud,

Ingénieurs des Mines

Les emplois-jeunes dans la médiation sociale : une chance manquée?

Nicolas CHANTRENNE et Emmanuel MOREAU,

Ingénieurs des Mines

Le monde arabo-musulman – Entre identités meurtries et accès à la modernité.

Kristel HERMEL et Marc STOLTZ,

Ingénieurs des Mines

L’Euroscepticisme anglais : entre fantasmes et pragmatisme

Romain LAUNAY,

Ingénieur des Mines

Automobile et développement durable : le casse-tête

Michel Louis Lévy,

Rédacteur en chef des Annales des Mines

Lorsque les Etats s’unissent – De la génération des pères à celle des frères fondateurs.

Hervé DUMEZ,

Directeur de recherche au CNRS, Centre de Recherche en Gestion de l’Ecole polytechnique

Intercommunalité : l’improbable succès d’une loi

Max-André DELANNOY et Jérôme RIEU,

Ingénieurs des Mines

L’heureuse alliance de l’héritier et du manager.

Arnaud Le Foll et Edouard de Pirey,

Ingénieurs des Mines

La comptabilité peut-elle dire le vrai ?

Matthieu Autret et Alfred Galichon,

Ingénieurs des Mines

Démographie – De la toupie au trapèze inversé

Christian MARCHAL,

Président du groupe polytechnicien X-démographie

Pour une modernisation de la politique sociale et familiale

Michel-Louis LEVY,

rédacteur en chef des Annales des Mines, membre du Haut conseil de la population et de la famille)

Faut-il breveter les gènes ? – Une analyse économique

Michel BERRY,

Directeur de recherche au CNRS

Claude HENRY,

Directeur de recherche au CNRS, membre du Conseil d’analyse économique

Les mutations de la carrière des Ingénieurs – Une étude des trajectoires des Ingénieurs Supélec

Jean-Jacques DUBY,

Directeur général de Supélec

1982 – 2002 – Les enseignements de vIngt ans de décentralisation

Frank DEMAILLE,

Ingénieur des Mines

et

Loïc AMANS,

Ingénieur des Télécommunications

Quand la recherche fait rêve

Jean-Baptiste AVRILLIER et Hélène le DU,

Ingénieurs des Mines

ERP : la quête périlleuse d’Eldorado

Sophie MOURLON et Laurent NEYER,

Ingénieurs des Mines

Des bâtiments publics confiés au privé ? L’avenir des partenariats public privé

Omri BENAYOUN et David LANDIER,

Ingénieurs des Mines

Hollywood 85 % du marché mondial

Thomas PARIS,

chercheur-associé au Centre de Recherche en Gestion de l’Ecole polytechnique auteur du livre Le droit d’auteur : l’idéologie et le système , PUF, mai 2002

Restructuration industrielles : Une reconversion aussi pour l’Etat ?

Franck AGGERI,

maître-assistant et Frédérique Pallez, professeur, centre de gestion scientifique, Ecole des mines de Paris

Les centres d’appels téléphoniques : des lendemains qui sonnent

Jean-Baptiste STUCHLIK,

Cabinet GESTE

Des brevets pour les logiciels ?

Youenn Dupuis, et Olivier Tardieu,

Ingénieurs des Mines

La Pologne : son PIB, ses rites, ses femmes

Jean-André BARBOSA,

Ingénieur des Mines

et

Eva PORTIER,

Ingénieur de l’Armement

Les souplesses cachées du mammouth

Frédérique PALLEZ,

Professeur à l’Ecole nationale supérieure des Mines de Paris

Comprendre la Belgique pour deviner l’Europe

François BORDES,

Ingénieur des Mines

et

Gonzague de PIREY,

Ingénieur des Télécommunications

L’homme facteur de sûreté

Michel BERRY

Les surdiplômés dans l’Administration

Philippe BORDARIER et Bernard DOROSZCZUK,

Ingénieurs des Mines

Douce France : que fais-tu pour vendre ton charme aux investisseurs?

Marc HERUDEL et Pauline LECLERC-GLORIEUX,

Ingénieurs des Mines

Comprendre la globalisation

Hervé DUMEZ et Alain JEUNEMAITRE,

Centre de Recherche en Gestion, Ecole polytechnique Nuffield College, Oxford

La télévision et le ministre

Francis BACH et Dimitri SPOLIANSKY,

Ingénieurs des Mines

La voiture en ville

Michel Berry (en collaboration)

L’ouvrier enthousiaste : Marx et Taylor revisités

Michel Berry (en collaboration)

OpenNMT: pourquoi un spécialiste de la traduction automatique passe à l’Open Source

Un Workshop s’est tenu sur le sujet OpenNMT (Open source initiative for Neural Machine Translation) début mars à Paris, et la totalité des slides sont mis à disposition sur GitHub.

Le CTO de l’acteur industriel de ce marché de niche, Systran, explique ci-dessous pourquoi il a mis sa technologie en Open-Source.

OpenNMT: pourquoi un spécialiste de la traduction automatique passe à l’Open Source

Les réseaux neuronaux sont désormais la technologie dominante dans le domaine de la traduction automatique. Or le développement de ces nouveaux outils se fait principalement au sein d’écosystèmes ouverts. Les acteurs spécialisés, qui ont longtemps veillé jalousement sur des lignes de codes qui étaient leurs principaux actifs, peuvent-ils trouver leur place dans ce nouveau monde? Systran a fait ce choix. Pourquoi et comment?

Paris Innovation Review – Qui sont aujourd’hui les principaux acteurs dans le secteur de la traduction automatique? Et quelle est la place de spécialistes comme Systran?

Jean Senellart – Google est un acteur majeur du domaine qui, après avoir utilisé la technologie Systran dans les années 2000, a développé sa propre technologie qu’il maintient à un niveau de pointe. Il participe grandement à la démocratisation de la traduction automatique. Mais Google ne vend pas directement de la traduction automatique, en tout cas pas pour les mêmes cas d’usage que nous, c’est plutôt un service parmi beaucoup d’autres au sein de leur modèle économique fondé principalement sur la publicité.

Linguee, avec son service DeepL, est un nouveau venu, dont le modèle économique est encore incertain : apparemment, il y a une couche gratuite et des services premium. Mais pour quels utilisateurs ?

Le « secteur » proprement dit, c’est-à-dire les entreprises qui vendent des solutions de traduction automatique spécialisées à d’autres entreprises, est plutôt restreint.

La capacité à traiter des domaines spécialisés est un enjeu clé dans le secteur professionnel, tout comme la qualité et la fiabilité du résultat final. Si l’on vend de la traduction, c’est parce qu’elle est meilleure que ce qu’on peut trouver sur Google ou sur d’autres services en ligne. La traduction générique, c’est très bien et cela permet à mes enfants de faire leurs devoirs plus rapidement, mais pour les documents internes d’une multinationale, on est loin du compte. Prenez un fabricant de pneus, par exemple : la traduction générique ne convient pas, parce qu’elle ne comprend pas ce qu’est la manufacture de pneus, et tous les process impliqués. Ce type de client a besoin de la traduction spécialisée. C’est le créneau de Systran.

Les besoins des clients peuvent varier. On voit par exemple se développer des besoins dans l’investigation électronique où de très grands volumes de données multilingues doivent être comprises et analysées pour trouver l’information recherchée dans des délais très courts.

Il y a aussi les petits acteurs de niche, et la traduction humaine. Dans ce domaine de la traduction, notamment dans des champs spécialisés comme le juridique ou la défense, la question de la confiance est majeure. Est-ce que les disruptions sont possibles en la matière? Un nouveau régime de confiance peut-il s’installer, avec des paramètres totalement différents?

Oui, et c’est précisément ce qui est en train de se produire avec le passage à des technologies Open Source, qui sont profondément disruptives, notamment pour un acteur qui fait référence et « capitalise » sur cette valeur de référence.

Observons d’emblée que cette notion de référence a été fragilisée par la révolution numérique. Quand j’ai commencé à faire des conférences il y quinze ans, la traduction automatique était un monde très fermé, et ceux qui y avaient accès disaient : « On utilise tel ou tel système, mais Systran c’est notre baseline. » Nous sommes un acteur de référence, avec une présence sur trois continents et 50 ans d’histoire – une de nos particularités est d’avoir anticipé et traversé toutes les phases de développement technologique. Notre notoriété allait de pair avec cette valeur de référence. Or aujourd’hui, quand on évoque la traduction automatique, on pense d’abord à Google Translate. En se démocratisant, le champ de la traduction automatique a brouillé les références.

Mais nous ne parlons là que de l’érosion d’un ancien système de référence. Or ce qui est intéressant, et commence à peine à se jouer, c’est l’émergence d’un nouveau régime de confiance, et avec lui un autre référentiel. Dans notre domaine c’est ce qui est en train de se passer autour de l’Open Source.

S’engager dans l’open source peut paraître paradoxal, puisque cela consiste à partager des lignes de code qui sont des actifs particulièrement précieux pour un éditeur de logiciels.

Ils l’étaient encore hier. Mais plusieurs raisons plaidaient pour un changement radical.

Le nombre de lignes de code que nous avions cumulées s’élevait à 10 millions, en trente ans. C’est beaucoup. C’était sur cette propriété intellectuelle que reposait la valeur de l’entreprise. Nous avions des brevets, des codes avaient été déposés, si on nous volait ces 10 millions de lignes de code, nous étions en grand danger.

Ensuite est venue la deuxième génération de traduction automatique : la traduction statistique. C’est celle de Google Translate, par exemple. Elle est fondée sur des optimisations, des algorithmes distribués : ce sont des calculs complexes, des algorithmes de haut niveau. Pour faire un Google Translate en traduction statistique, il fallait à peu près 100 000 lignes de code mais des infrastructures de production extrêmement optimisées.

Un moteur neuronal, c’est 5000 lignes de code.

La traduction automatique se fait aujourd’hui avec une troisième génération de moteurs, les réseaux de neurones. Or un moteur neuronal, c’est 5000 lignes de code. De deux choses l’une : soit vous protégez vos 5000 lignes de code, et elles seront uniques mais isolées et potentiellement rapidement dépassées, soit vous les mettez sur la place publique, et cela vous permet, d’une part, de jouer un rôle dans un écosystème particulièrement dynamique, et, d’autre part, en les partageant avec cette communauté, d’être sûr que ces 5000 lignes sont les meilleures.

C’est notre stratégie. Elle tient à une considération très simple : on ne peut pas protéger quelque chose qu’un étudiant brillant en master pourrait faire en cinq jours. Ce n’est plus le code qui doit être protégé, c’est quelque chose de beaucoup plus subtil : les données et le savoir-faire.

Ce qui créée aujourd’hui la valeur, c’est l’entraînement de ce réseau neuronal, et donc la capacité à lui fournir des textes, des documents, de la donnée référencée et de qualité?

Oui, et avec les données qui viendront de nos différents domaines d’expertise, le savoir-faire et la persistance. Aujourd’hui, en cinq jours, vous pouvez entraîner un moteur anglais-français, mais il faut beaucoup plus pour pouvoir faire toutes les paires de langue. Et ce n’est pas parce que vous l’avez fait une fois que c’est fini : vous devez le faire évoluer. Ce sont la persistance dans le temps et le savoir-faire qui font la différence.

Le passage à l’open source représente quand même une forme de lâcher-prise. Ce n’est pas un choix fait à la légère?

Non, mais entre la simple intuition et la stratégie entièrement calculée, il y a un monde. Quand nous avons lancé la première version de notre moteur neuronal en open source, sur le framework « OpenNMT », nous nous sommes interrogés sur les risques que nous prenions. Et que souhaitions-nous exactement ? La réponse n’était pas évidente. Mais ce qui était clair, c’est que si nous n’y allions pas nous perdions un potentiel. Et aujourd’hui, plus on avance, plus cela devient une évidence.

Dès qu’on est dans l’open source, on est dans un régime de relation spécifique, avec un modèle d’écosystème. Qui sont les principaux membres de cet écosystème?

C’est un étudiant de Harvard, Yoon Kim, qui a créé la première version de notre framework, et c’est ainsi que tout a commencé. Depuis, tout a été réécrit essentiellement par Systran, mais il y a aussi une grosse communauté de recherche ajoutant des fonctionnalités plus expérimentales et publiant de nouveaux algorithmes basés sur OpenNMT. Avoir un acteur industriel actif est un enjeu crucial dans l’open source : pour qu’un écosystème vive, il faut le maintenir. Si vous arrêtez de suivre vos utilisateurs, ils vont aller ailleurs.

Maintenir et développer une communauté open source demande un investissement sur la durée : des développeurs qui se dédient à un code et répondent à toutes les questions – y compris, parfois, des questions de nos concurrents directs qui nous signalent qu’une fonctionnalité ne marche pas ou nous demandent comment procéder sur tel ou tel point. Si on joue le jeu de l’open source, on est obligé de leur répondre. Mais en répondant à toutes ces questions, nous sommes – et nous resterons – au centre du jeu.

Vous évoquiez un nouveau régime de confiance. Dans le monde des développeurs, beaucoup d’histoires circulent sur la désinvolture des grandes plateformes : elles lancent quelque chose, les gens suivent, mais tout d’un coup il n’y a plus rien, et la communauté se sent trahie, elle a l’impression d’avoir été entraînée dans une impasse. Le nouveau régime de confiance est-il fondé sur une responsabilité assumée de l’animateur de l’écosystème, un engagement dont les autres acteurs savent qu’il sera tenu?

C’est exactement ça. Mais j’ajouterais que cela ne peut se faire en solo. Harvard conserve ainsi un rôle de référent sur nos projets.

Nous sommes aussi assez proches de l’équipe de Facebook, parce que nous utilisons un framework, Torch, dont le développement est principalement animé par Facebook Research. Ce qui s’est passé l’année dernière est d’ailleurs intéressant, et permet de mieux comprendre ces nouvelles façons de travailler. Ils ont lancé une nouvelle version de Torch, PyTorch et, du jour au lendemain, ils nous ont dit qu’ils allaient réduire la voilure sur Torch et faire d’OpenNMT leur projet phare pour ce nouveau framework. Très bien ! Leurs ingénieurs ont commencé à travailler ; ils ont pris le code d’OpenNMT, et ils ont développé OpenNMT sur PyTorch. Après ce développement, ils nous ont repassé la main et nous avons décidé de le maintenir, et PyTorch est devenu un des frameworks les plus utilisé d’OpenNMT.

Facebook n’aurait pas assuré la maintenance de cette version. Ce n’est tout simplement pas leur métier. Cela ne les intéressait pas d’entraîner les modèles, de vérifier qu’ils marchaient, d’intégrer dans le framework les derniers papiers publiés. Ils ont fait le premier jet et c’était un premier jet excellent, qui leur a aussi permis de valider PyTorch.

Comme vous le voyez, chacun a sa place dans cet écosystème. Notre rôle n’est pas le plus spectaculaire : nous sommes celui qui continue, qui fait le travail sérieusement, qui anime la communauté. Systran reste focalisé sur la traduction, qui est notre ligne directrice.

Beaucoup de gens se demandent comment une entreprise peut survivre aujourd’hui – le terme de persistance, que vous avez utilisé, semble être une des clés de la survie. Il faut les moyens d’assurer cette persistance: pour conserver des clients, il faut conserver des développeurs autour de vous, et pour conserver des développeurs, il faut leur faire une promesse qui sera tenue.

Oui. C’est facile de démarrer, c’est plus compliqué de continuer. Aujourd’hui, beaucoup de société disent qu’elles utilisent OpenNMT en interne. Booking.com, par exemple, utilise OpenNMT. Pour eux la traduction est stratégique et ils ont des volumes gigantesques de données, en particulier des données générées par les utilisateurs (User Generated Content) que la traduction automatique permet de valoriser, et ils donc ont une équipe interne dédiée qui a fait le choix d’OpenNMT. Pour nous, cela ne fait pas un client, mais cela fait une référence.

Cela peut aussi générer d’autres besoins. Nous sommes par exemple en discussion avec un grand éditeur de logiciel. Ils ont une équipe de localisation interne qui utilise OpenNMT, ils ont de bons résultats, mais ils aimeraient aller plus loin, donc ils nous demandent de l’aide. Habituellement, on aurait abordé ce type de client en voulant leur vendre des licences Systran, mais ce n’est pas ce qu’ils nous demandent : ils nous demandent de les aider à aller plus loin sur OpenNMT.

C’est un nouveau modèle d’affaires, dérivé de cet effort que nous avons fourni sur l’open source ; un modèle que nous n’avions pas vraiment anticipé, mais qui arrive tout seul, et nous permet de renforcer ce qu’on appellerait, dans d’autres secteurs, notre maîtrise industrielle.

On en revient à la question de la confiance – confiance ici dans la stabilité des algorithmes, dans la durabilité d’une solution. Celui qui garantit cette stabilité fait naturellement référence. Mais on peut aussi construire un avantage comparatif sur la capacité à expliquer, à maîtriser et communiquer les règles d’algorithmes gratuits, mais en perpétuelle évolution. C’est un positionnement nouveau: celui d’expert du fonctionnement d’un code que tout le monde peut utiliser, un expert capable de transmettre un savoir-faire nouveau, issu de la communauté open source.

Notre objectif, c’est d’expliquer pourquoi et comment ça marche. C’est de l’éducation. Nous ne sommes plus en train de vendre un produit, mais d’expliquer pourquoi vous devez faire confiance à cette technologie ; et après, éventuellement, nous pouvons vous aider à la développer davantage.

Par exemple, nous avons créé et sommes très actifs sur le forum d’OpenNMT où nous expliquons nos choix, nous donnons des résultats d’expérience, quelle est notre approche. Nous donnons nos recettes, expliquons pourquoi nous pensons que cela marche mieux, suggérons comment améliorer.

L’enjeu est aussi de mobiliser la communauté pour avancer vers cet « algorithme universel » qui est l’unde nos objectifs. Nous cultivons ce rêve d’un réseau de neurones qui serait capable de parler toutes les langues dans toutes les spécialités…

Mais il y a aussi une autre convergence qui se dessine, qu’on appelle la convergence des modalités : aujourd’hui, on voit que le traitement de la voix, du texte, et de l’image, utilisent les mêmes technologies, et sont en train de converger. C’est extraordinaire ! Des papiers ont déjà été publiés, par exemple un papier des chercheurs d’eBay où ils montrent que pour traduire les items de la plateforme, on obtient de meilleurs résultats en donnant à l’algorithme les photos que soumettent les utilisateurs. C’est d’ailleurs intuitif : par exemple si votre item s’appelle « Apple » et que sur l’image il y a un ordinateur ou un meuble en pommier, la traduction est différente. La reconnaissance d’image aide à la traduction : c’est la convergence.

Quels modèles de production et de distribution pour l’électricité de demain ?

Une synthèse pertinente, même si ca reste à un haut niveau de généralité

à noter l’erreur communément diffusée qui consiste à accuser l’Allemagne d’avoir remplacé l’électricité d’origine nucléaire par l’électricité d’origine lignite et charbon, plus polluants in fine (c’est faux, en fait : la prod élec charbon ° lignite est légèrement décroissante sur 20 ans).

S’il semble aujourd’hui évident qu’un abandon des énergies fossiles à court terme est impossible, il convient d’examiner quel sera pour les décennies à venir le mix énergétique le plus pertinent (pour l’environnement, mais aussi économiquement et socialement), notamment en matière de production et de distribution d’électricité.

L’accès fiable à une énergie bon marché est indispensable pour améliorer les conditions de vie des populations à travers le monde. Il est essentiel pour permettre aux pays émergents de poursuivre leur processus de convergence économique. En ce qui concerne l’élaboration des politiques énergétiques, il faut se rendre à l’évidence que quels que soient leurs objectifs, l’abandon total des énergies fossiles n’est pas envisageable dans les prochaines décennies (voir infra).

C’est vrai non seulement pour les pays consommateurs, mais également pour les pays producteurs de ces énergies. En effet, la très grande majorité de ceux-ci (1) ont grand besoin des revenus provenant de la vente de leurs produits énergétiques pour assurer la paix sociale, leur population étant généreusement subventionnée par l’État. C’est cette préoccupation qui, entre autres, a motivé les membres de l’Organisation des pays exportateurs de pétrole (OPEP) et la Russie à contrôler l’offre pour stabiliser les prix du pétrole à un niveau acceptable pour leur politique intérieure. En l’occurrence, l’abondance des réserves d’énergie fossile n’a pas joué un rôle déterminant. Un tel accord a pu être conclu relativement rapidement grâce à leurs régimes forts et à la très grande concentration des pouvoirs de décision. Aux États-Unis, l’exploitation du pétrole et du gaz de roche-mère (2) a conduit à une réduction considérable de la dépendance énergétique, voire à l’autonomie comme c’est le cas pour le gaz.

La mutation des systèmes électriques varie selon le degré de développement des pays et en fonction des décisions politiques dans le cadre de la théorie du changement climatique développée par le Groupe d’experts intergouvernemental sur l’évolution du climat (GIEC). Cette organisation politique considère que les émissions de gaz à effet de serre (GES) d’origine anthropique sont la cause des perturbations du climat et, en particulier, du réchauffement de l’atmosphère. En conséquence, elle estime indispensable de réduire drastiquement et rapidement de telles émissions. La politique bas carbone, une prise de conscience plus aigüe des effets néfastes de la pollution, le développement des technologies et l’innovation remettent en question les modèles énergétiques traditionnels.

Les enjeux énergétiques autour de la politique bas carbone

La politique bas carbone conduit à une part croissante des énergies renouvelables (principalement éolienne et photovoltaïque) dans le mix électrique.

Ces énergies intermittentes (elles ne sont pas produites en l’absence de vent et en cas de vent trop fort ou de manque de luminosité) requièrent des dispositions (par exemple, la gestion de la demande) et des investissements spécifiques couteux (entre autres, d’infrastructures et de stockage) pour compenser l’intermittence de la production et donc pour assurer l’adéquation entre l’offre et la demande d’électricité.

La production renouvelable est dispersée, au lieu d’être concentrée comme l’est celle des centrales thermiques, hydrauliques à barrage ou nucléaires.

En outre, les consommateurs sont susceptibles d’être également producteurs (par exemple, en cas d’excédents de production des panneaux photovoltaïques installés sur les toits de résidences ou d’usines) et deviennent ainsi des éléments actifs du système électrique. Il en résulte des flux bidirectionnels sur les réseaux électriques.

Tout ceci rend obsolètes les modèles électriques traditionnels. Notons, chemin faisant, que la pénétration trop rapide et trop précoce de ces énergies intermittentes entraine de lourds dysfonctionnements opérationnels, économiques et financiers (3).

La politique bas carbone affecte également le transport par route. Ainsi, pour réduire la pollution, d’une part, et les émissions de GES, de l’autre, le remplacement progressif des voitures équipées de moteur à combustion par des voitures électriques (VE) est adopté par un nombre croissant de pays (4). Ce type de voiture peut également contribuer au stockage d’électricité. En effet, nombre d’entre elles ne sont utilisées que pour des déplacements urbains et sont parquées la plus grande partie de la journée et, bien entendu, la nuit. Leurs batteries chargées à des moments opportuns pour le réseau, lorsque la demande d’électricité est faible durant la journée, ou pendant la nuit, pourraient être déchargées dans le réseau lorsque la demande est élevée. Dans ce contexte, les réseaux intelligents (smart grids) sont appelés à jouer un rôle essentiel de surveillance, de communication et de contrôle pour intégrer les charges et décharges (injection d’électricité dans le réseau). Un tel stockage distribué pourrait ainsi faire partie d’une stratégie locale d’intégration de l’éolien et du photovoltaïque.

La politique bas carbone n’est pas une priorité pour les grands émergents comme la Chine ou l’Inde, qui sont plus soucieux d’assurer leur croissance pour atteindre le plus rapidement possible un niveau de prospérité suffisant. Elle ne fait d’ailleurs pas l’unanimité parmi les pays développés.

Une politique qui ne fait pas l’unanimité dans l’Union européenne

L’Union européenne est fort divisée sur ce sujet. Si la Commission, en tant que telle, est convaincue du bien-fondé d’une politique bas carbone et soutient ses conséquences énergétiques, les pays du groupe de Visegrad (Pologne, Hongrie, République tchèque et Slovaquie) y sont opposés essentiellement pour des raisons économiques.

D’une manière générale, les États membres de l’Ouest européen supportent, avec des nuances non négligeables et selon des schémas parfois peu rationnels, le reformatage du système électrique résultant de la politique bas carbone. En outre, la restructuration des systèmes électriques de ces pays est rendue plus complexe encore par le dossier nucléaire, à haute connotation émotionnelle.

La France (comme la Suède) a un parc électrique très largement bas carbone : nucléaire et hydraulique. Sortir du nucléaire, non émetteur de GES, est une décision purement politique et largement irrationnelle, surfant sur les réactions émotionnelles suscitées par la catastrophe de Fukushima (5). D’ailleurs, le gouvernement français actuel, malgré les promesses d’Emmanuel Macron durant sa campagne électorale, a dû faire marche arrière et reporter la réduction de 75 % à 50 % de la part d’électricité nucléaire dans le mix électrique au-delà de 2025 (6).

Le facteur émotionnel fut particulièrement exemplaire en Allemagne. Alors qu’avant Fukushima, la chancelière Merkel avait annoncé la renaissance du nucléaire, après l’accident, elle a décidé de fermer immédiatement la moitié de la capacité nucléaire et l’autre moitié en 2022. Cette décision s’est avérée politiquement et économiquement erronée. Elle a, en effet, fait exploser les prix de l’électricité, réduit le pouvoir d’achat des ménages et la compétitivité des entreprises au point d’amener le gouvernement à exempter l’industrie exportatrice du surcoût du renouvelable. Elle a également mis en grande difficulté les producteurs d’électricité (7). Et, comble d’incohérence, les unités nucléaires (non émettrices de GES) mises hors service ont été remplacées par des unités de production au charbon et au lignite polluantes et grandes émettrices de GES.

Il en va de même en Belgique, où plus de la moitié de l’énergie électrique est d’origine nucléaire bon marché. La décision du gouvernement belge d’arrêter tous les réacteurs nucléaires entre 2022 et 2025 est non seulement incohérente mais pratiquement irréalisable. Elle n’est justifiée ni par la politique de l’UE, ni par des raisons techniques, de sûreté ou économiques. La mise à niveau des unités les plus récentes (plus de la moitié du parc nucléaire) ne pose pas problème et est meilleur marché que la construction de nouvelles unités thermiques au gaz, indispensables en cas de sortie totale du nucléaire pour assurer la sécurité d’approvisionnement.

Quelles sont les politiques bas carbone ailleurs dans le monde ?

La Suisse présente un modèle intéressant dans la mesure où elle est une plaque tournante électrique au cœur de l’Europe et une contributrice d’énergie de pointe. Elle a un rôle pivot dans la configuration électrique européenne : le transport nord-sud et est-ouest transite par la Suisse. Quoique son parc électrique soit presque entièrement bas carbone, elle envisage l’adoption d’objectifs qu’elle qualifie de plus ambitieux que par le passé en matière de politique énergétique et environnementale. Qu’elle soit soucieuse de s’aligner sur la stratégie et les objectifs de l’UE, même si celle-ci est parfois contestable, on peut le comprendre vu sa position au carrefour des échanges électriques européens. Mais qu’elle décide de sortir du nucléaire (non émetteur de GES) au nom du principe de précaution (utilisé trop souvent de manière abusive comme justification) est un exemple de plus du conformisme politique.

Le cas de la Norvège est encore plus surprenant. Sa production électrique est quasi entièrement hydraulique. C’est une source d’électricité mûre, bon marché, renouvelable et répondant aux besoins des consommateurs depuis de nombreuses décennies. Pourquoi dès lors vouloir changer un modèle performant produisant une énergie abondante permettant l’exportation d’électricité bas carbone, notamment au Danemark ? Pourquoi vouloir introduire le renouvelable intermittent, qui entraine des investissements supplémentaires sans augmenter la qualité et la sécurité de l’approvisionnement électrique ?

À la suite du tsunami, le Japon a décidé la fermeture de 54 réacteurs de son parc nucléaire. Avant cet accident, l’électricité était produite, en plus du nucléaire, à parts quasi égales, par le gaz (30 %), le nucléaire (27 %) et le charbon (25 %) (8).

Après l’arrêt du nucléaire, la part du gaz est montée à 42 % et celle du charbon à 30 %. Le Japon a même dû augmenter la part de l’électricité produite à partir de fuel de 7 % à 14 %. Cette situation a eu de profondes conséquences : une forte croissance des importations de charbon et d’hydrocarbures, multipliant par quatre le déficit commercial du pays entre 2011 et 2014 ; une augmentation autour de 20 % de la facture d’électricité des ménages et surtout des entreprises ; et un accroissement des émissions des GES.

Un « plan stratégique pour l’énergie » a fixé de nouveaux objectifs, avec une prévision de production nucléaire de 20 % du mix électrique et de 24 % pour les énergies renouvelables. Au total, 12 des 54 réacteurs initiaux – dont ceux de Fukushima – ont été définitivement mis à l’arrêt, tandis qu’un plan de redémarrage des 42 autres réacteurs a été engagé, conjointement à un renforcement des règles de sûreté. À l’été 2017, cinq réacteurs avaient été remis en service.

Des enjeux différents pour les pays émergents

Les préoccupations climatiques de l’UE et de certains pays développés – dont ne font pas partie les États-Unis – ne sont pas la priorité des pays émergents, tant s’en faut. La Chine et l’Inde en sont une bonne illustration.

Ces deux pays doivent en effet faire face à des besoins énergétiques immenses pour assurer leur développement, avec comme corollaire une consommation énergétique croissante résultant de l’augmentation des revenus de leurs populations. Ils ne peuvent donc renoncer à aucune source d’énergie, en particulier d’énergie électrique. En outre, ils sont confrontés à une pollution catastrophique dans les centres urbains, mais pas seulement.

C’est la raison pour laquelle la Chine tout comme l’Inde investissent massivement dans la production d’électricité nucléaire (peu émettrice de GES) mais également thermique (charbon) à la fois polluante et grande émettrice de GES (9).

Toutefois, en Chine, l’exploitation rentable des gaz de roche-mère, grâce aux progrès technologiques de forage et permettant une meilleure évaluation des volumes des réserves, est de nature à permettre le remplacement du charbon par du gaz de roche-mère, moins polluant et incidemment moindre émetteur de GES.

Éléments de prospective

En Europe, l’évolution des systèmes électriques est portée, comme vu précédemment, à la fois par le caractère intermittent et fluctuant de la production renouvelable ; une génération d’électricité plus dispersée (éolienne et photovoltaïque) ainsi qu’un stockage par batteries (actuellement de relativement faible capacité) réparti sur tout le territoire et la coexistence de flux bidirectionnels sur les réseaux. La gestion de la demande requiert donc désormais des réseaux de plus en plus intelligents (smart grid), une coordination accrue entre les composantes et les acteurs du système électrique et une numérisation toujours plus poussée. La pénétration croissante de cette technologie fait d’ailleurs de la cybersécurité l’un des piliers importants de la sécurité énergétique.

L’analyse des informations et l’Internet des objets influeront ainsi de façon grandissante sur le fonctionnement des sociétés d’électricité par différents biais :

- une automatisation croissante avec, par exemple, l’utilisation de détecteurs digitaux en vue d’augmenter la puissance de machines existantes (turbines) ;

- la surveillance des performances, notamment par capture digitale d’informations en vue d’améliorations incrémentielles. Ainsi, connaitre de manière précise la performance des turbines à différents moments permet un travail d’analyse déclenchant rapidement les actions appropriées dans les domaines des services et de l’entretien, ce qui conduit à des économies significatives ;

- la gestion à distance, qui est particulièrement importante en milieu rural ;

- la technologie d’information « en nuage » (cloud based IT). Une plate-forme d’entreprise « en nuage » (cloud platform) permet d’accélérer la croissance et les résultats de celle-ci : par exemple, après consolidation des données dans le cloud, l’amélioration de l’exploitation de capacités sous-utilisées ou une meilleure analyse de la situation des consommateurs individuels. À leur tour, une collecte automatique plus rapide des factures impayées et des prestations non facturées par oubli ou négligence, une prévision précise de la demande et des revenus et l’automatisation des processus augmentent performance et rentabilité.

L’innovation technologique au cœur de l’avenir électrique

Quant aux types de production d’électricité, il est difficile de les prévoir à long terme vu le nombre de paramètres qui interviennent (entre autres, les progrès technologiques, les innovations, l’évolution des mentalités, les contextes politiques, la fin des subventions pour le renouvelable).

On peut, toutefois, estimer que certaines technologies n’ont pas ou peu d’avenir, telles que l’éolien sur terre (onshore) ou la biomasse de première génération.

D’autres font l’objet de recherches soutenues comme celles sur l’hydrogène et les algues (10) comme vecteurs énergétiques ou la génération d’électricité alternative utilisant la force des courants marins. Il faudra encore du temps pour que ces technologies atteignent une maturité suffisante pour une commercialisation à grande échelle.

En tout état de cause, il faut prendre le temps de réfléchir avant de renoncer définitivement à une filière de production d’électricité. L’évolution de la technologie est susceptible de remettre à l’honneur des types de production qui avaient été abandonnés pour des raisons économiques ou écologiques.

En résumé, l’avenir des systèmes électriques, plus spécialement européens vu la politique bas carbone de nombreux États membres, dépend de leur capacité à faire confluer la technologie de l’information (Information Technology-IT) et la technologie de l’exploitation (Operational Technology-OP). C’est par les plates-formes numériques que les systèmes électriques seront plus connectés et plus intelligents.

Ce défi est-il réalisable sans s’adosser à des entreprises technologiques de l’information (par partenariat ou par acquisition) maitrisant le numérique, le « big data » et la capacité d’analyser de grandes quantités d’informations, toutes choses primordiales pour assurer la performance ou tout simplement la survie ?

Actuellement, ce sont les sociétés de transport d’électricité (en Europe, elles sont séparées de la production et de la fourniture d’électricité (11)) qui sont les moteurs des systèmes électriques. Elles sont donc les premières concernées par ce changement.

Les sociétés de production sont confrontées aux mêmes problèmes d’optimisation et d’efficacité. Une centrale électrique est un système complexe qui requiert une optimisation constante par arbitrages entre la disponibilité, la production, le rendement, la maintenabilité (12), l’usure et la flexibilité. Si ces arbitrages n’utilisent pas toutes les données disponibles obtenues grâce aux différents outils numériques, la centrale n’est pas exploitée de manière optimale, ce qui conduit à des retours sur investissements médiocres.

En outre, les sociétés de production sont appelées à travailler davantage avec les consommateurs pour identifier et adapter les solutions. Elles deviennent ainsi des conseillers en énergie.

La question est de savoir qui prendra l’initiative de ce changement de paradigme : les sociétés d’électricité ou les entreprises technologiques de l’information ?

Si les électriciens ne procèdent pas rapidement au reformatage nécessaire, les entreprises technologiques en profiteront pour prendre le contrôle des systèmes électriques comme elles l’ont déjà fait dans d’autres secteurs économiques.

Notes

(1) Les États-Unis sont, à cet égard, une exception, surtout à la suite des progrès technologiques qui ont permis l’exploitation d’immenses réserves de pétrole et de gaz de roche-mère à des couts très bas.

(2) Le gaz et le pétrole de roche mère, à la différence des hydrocarbures conventionnels, n’ont pas migré vers la surface au cours de millions d’années à la faveur de mouvements tectoniques, d’éruptions volcaniques etc. Ils sont restés piégés dans les roches denses où ils se sont développés, d’où le nom de roche-mère.

(3) Par exemple, en Allemagne, l’électricité éolienne est générée principalement dans le Nord du pays, alors que la plupart des gros consommateurs se trouvent dans le Sud et l’Ouest. Les réseaux de transport d’électricité n’ont pas été prévus pour de tels flux, ni adaptés en conséquence (renforcement des lignes existantes ou nouvelles lignes). Le courant, ne pouvant circuler sur le réseau allemand, est donc acheminé par les réseaux des pays voisins avec des congestions hautement préjudiciables pour les systèmes électriques de ces derniers.

(4) Les biocarburants n’ont plus la cote. « Salués au départ comme “carburants verts”, les premiers carburants exploités à l’échelle industrielle ont été remis en question à la fois pour la consommation réelle d’énergie lors de leur fabrication et pour leur impact sur les cultures destinées à l’alimentation humaine » (« Les biocarburants sont-ils vraiment « verts » et durables ? », Planète Energies, 2 août 2016).

(5) Rappelons que Fukushima n’est pas un accident d’origine nucléaire mais fut causé par un tsunami, phénomène naturel, qui a noyé les pompes de refroidissement des réacteurs.

(6) Cet objectif était inscrit dans la loi de transition énergétique votée en 2015 et était également un engagement de campagne d’Emmanuel Macron.

(7) Elle a à ce point fragilisé les grosses sociétés de production d’électricité allemandes (ce qui s’est traduit par une chute substantielle de leurs cours de bourse) que trois d’entre elles ont introduit un recours devant la Cour constitutionnelle fédérale visant à une compensation pour les dommages occasionnés par la sortie précoce du nucléaire. Le jugement de la Cour leur a été favorable.

(8) Dossier « Le Japon et l’énergie », « Le Japon à la recherche de son équilibre énergétique », Planète énergies, 23 octobre 2017. Les chiffres du paragraphe suivant sont issus de la même source.

(9) La Chine a planifié une capacité nucléaire de 150 GW d’ici à 2030 (contre 58 GW en 2020/2021) et bien plus d’ici à 2050, tandis que l’Inde espère avoir une capacité en ligne de 63 GW en 2032 et vise une production nucléaire de 25 % de son mix électrique en 2050 (Nuclear power in China, World Nuclear Association, octobre 2017).

(10) Les scientifiques de Synthetic Genomics, Inc et d’ExxonMobil ont développé une souche d’algue capable de convertir du carbone en une quantité record de corps gras, riches en énergie, et qui peuvent être transformés en biodiesel.

(11) Le troisième paquet énergétique, visant à la libération des marchés du gaz et de l’électricité et, entre autres, la séparation de la production et de la fourniture d’électricité du transport de celle-ci, a été proposé par la Commission européenne en septembre 2007 et adopté par la parlement et le Conseil européens en septembre 2009.

(12) Aptitude d’un système a être maintenu (ou rétabli) dans un état lui permettant d’accomplir la fonction attendue.

Stockage d’énergie

Secteur prolifique, tant du côté des acteurs industriels que des laboratoires de recherche

redT energy – utility scale solutions : renewable, grid, off-grid, farm scale

Elections en démocratie – Choisir (ou pas) entre vote et tirage au sort

Un ouvrage (de référence) m’a permis de découvrir sujet :

Y est mentionné un penseur contemporain français : Yves Sintomer, professeur des Universités dans le département de science politique de l’Université de Paris 8 et directeur adjoint du Centre Marc Bloch de Berlin, qui a publié en 2011 une « Petite histoire de l’expérimentation démocratique : tirage au sort et politique d’Athènes à nos jours« .

Il faut s’attendre à ce que les partis politiques en place défendent, comme ils en ont l’habitude, leur intérêt propre, et partant, qu’ils mobilisent fortement pour démontrer l’inanité du tirage au sort. Parmi leurs obligés, on observe que la presse fait partie de ceux qui sont en général les pus virulents à attaquer ce mode de gouvernance.

Jacques Testart, l’un des fondateurs des conférences sciences citoyennes, est un défenseur de ce mécanisme, comme dans cette vidéo (12 min). Son site personnel est un bon point de départ pour explorer son concept de critique de science, comme l’on parle de critique de cinéma ou critique d’art.

Etienne Chouard est un militant très actif pour ce mécanisme également. Son site « le plan C » est parmi les plus actifs en France.

Les personnes connues qui ont écrit sur le sujet de la démocratie participative :

- Terrill Bouricius.

- James Fishkin – Stanford – Center for deliberative democracy

- Pierre Calame

- Bernard Manin – Principes du gouvernement représentatif

- Etienne Chouard – le plan C

- Opendemocracy.net

- Participedia.net

- Sortition.net

- Equalitybylot.wordpress.com

- Association pour une démocratie directe

- « le plan C«

- Démocratie ouverte, association loi 1901 à laquelle je me suis inscrit fin-2016

Sapiens – Une brêve histoire de l’humanité – Yuval Noah Harari

Quelques repères historiques fondamentaux

6 000 000 | Notre grand-mère commune avec les grands singes

2 500 000 | Des animaux homo parcourent les continents

70 000 | Des homo sapiens se rassemblent en cultures. C'est aussi le dernier maximum glaciaire

12 000 | Révolution agricole. Sortie de la dernière glaciation.

Quelques chasseurs-cueilleurs optent pour la culture des céréales en Mésopotamie, mais aussi ailleurs.

3 500 | Les sumériens inventent l'écriture partielle : pour compter les impôts

2 500 | L'écriture partielle est devenue complète

640 | Le roi Alyatte de Lydie frappe les premières pièces, en or ou en argent

L’auteur adopte le thèse d’un mouvement général orienté d’unification de l’histoire.

Les 3 ordres universels qui concourent à établir cette unité de l’espèce humaine sont, pour qui le « eux » a vocation à être inclus dans le « nous » :

- l’ordre économique, monétaire, propagé par les marchandes pour qui tout homme est un client à convaincre

- l’ordre politique, impérial, propagé par les politiques et les militaires pour qui tout homme est un sujet potentiel de l’empire

- l’ordre religieux, avec les 3 religions à vocation universelle, bouddhisme, christianisme et islam, pour qui tout homme est un croyant en puissance

Qu’est-ce qu’un empire ? Deux caractéristiques :

- son ordre règne sur une poignée au moins de peuples distincts aux territoires propres

- l’empire a des frontières flexibles et potentiellement illimitées

A propos des religions et des idéologies, elles partagent deux caractéristiques essentielles qui font que le différence est ténue pour l’observateur impartial :

- elles croient en un ordre surhumain (pas forcément surnaturel, d’ailleurs …)

- elles instituent des normes et des valeurs humaines, qui doivent être acceptées de tous les croyants (et pour les monothéistes qui ont reçu en direct la parole du seul Dieu, acceptées in fine de tous, appelés à devenir croyants ou bien … à renoncer à leur statut d’humain)

Quelques religions importantes de la Loi Naturelle :

- Le bouddhisme. « La souffrance existe. Comment m’en débarrasser ? ». Réponse : en se libérant du désir.

- L’humanisme libéral. La nature sacrée de l’humanité repose en chacun, et les droits de l’homme sont les commandements qui protègent la liberté d’expression de cette nature.

- L’humanisme socialiste. La nature sacrée de l’humanité est collective, et l’inégalité est le pire des blasphèmes contre la sainteté de l’humanité.

- L’humanisme évolutionniste. Les nazis en sont les pus connus, qui pensent que l’homme peut évoluer en sur-homme ou dégénérer en sous-homme.

- Le transhumanisme. Nouvel humanisme évolutionniste, comme le nazisme, mais qui ne propose pas d’éliminer les faibles, juste d’augmenter certains (les riches / intelligents)

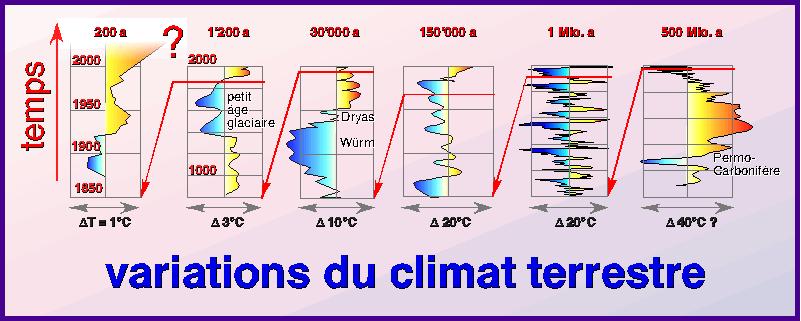

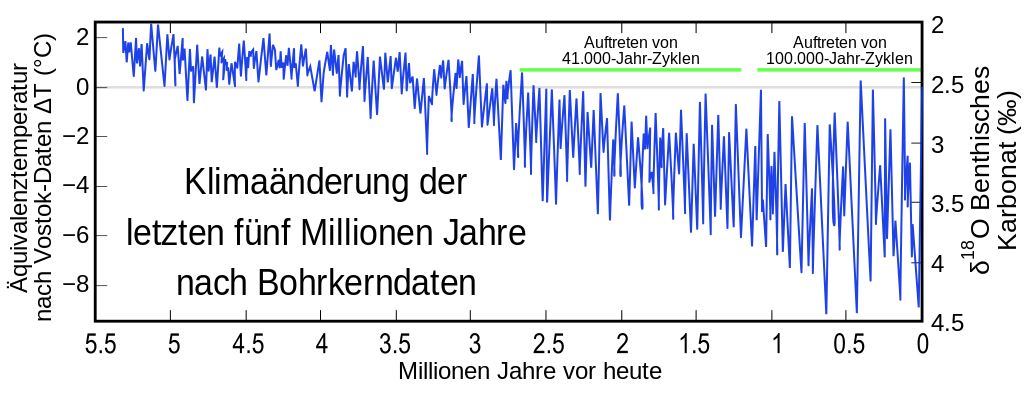

Glaciations

Nous sommes, depuis environ 2 millions d’années, dans une ère glaciaire

Pris sur un site qui rassemble bien divers éléments :

et bien entendu, sur Wikipédia, diverses pages sur chacune des dernières glaciations, dont celle-ci sur les glaciations quaternaires, avec cette image :

Association européenne contre les Violences faites aux Femmes au Travail

Voilà une association qui a pour but d’aider les femmes à se débrouiller dans la maquis juridique pour faire valoir leurs droits lorsqu’elles sont victimes de violence, sexuelle notamment.

Le 31 janvier 2018, l’association suspend son accueil téléphonique et s’organssie pour ne plus prendre aucun dossier supplémentaire tant elle sature de trop

Je recopie son annonce publiée sur son site web :

A l’issue de notre dernière réunion d’équipe, nous avons pris une décision aussi difficile qu’inévitable : celle de fermer l’accueil téléphonique de l’association jusqu’à nouvel ordre.

Submergée par un flot ininterrompu de saisines des femmes victimes de violences sexuelles au travail mais aussi de professionnel.les à la recherche d’informations(1), l’AVFT n’est en effet plus en mesure de répondre à tout le monde et d’assurer son travail de défense de nouvelles victimes.

En 2014, ayant atteint le point de totale saturation, nous avions déjà tiré la sonnette d’alarme : Nous avions temporairement fermé l’accueil téléphonique – rouvert ensuite sur une plage horaire réduite – et arrêté d’ouvrir de nouveaux dossiers pendant sept mois, pour pouvoir avancer le travail sur les dossiers déjà en cours. A l’époque, il n’y avait pourtant pas encore eu d’affaires « Baupin » et « Weinstein ».

Nous avions alors précisément expliqué en quoi consistait le travail – essentiellement juridique – de l’association et quelle était sa pertinence au soutien des procédures des victimes de violences sexuelles au travail. Quatre ans plus tard, ce texte pourrait être repris au mot près.

Cette alerte n’a pas suscité la moindre réaction des pouvoirs publics.

Après l’affaire « Baupin », nous interpellions le gouvernement sur « l’engorgement » de l’AVFT, dans une lettre du 17 janvier 2017 adressée à Laurence Rossignol.

En septembre 2017, un mois avant l’affaire Weinstein, nous exposions à nouveau les difficultés dans lesquelles l’AVFT se trouvait, et avec elle les victimes de violences sexuelles au travail qui nous saisissent, dans la postface du livre de Sandrine Rousseau, « Parler ».

Le 24 octobre 2017, nous écrivions : « Nous ne pouvions déjà pas répondre à tous les besoins exprimés par les femmes qui nous saisissent, que nous avons par ailleurs toutes les peines du monde à ré-orienter, puisque ce qu’elles cherchent est précisément ce que l’AVFT fait, qui ne se fait pas ailleurs : elles ne recherchent pas un psy, pas un.e avocat.e, pas un lieu d’écoute, mais une structure qui leur permette de faire concrètement avancer leurs démarches, dans une perspective qui allie compétences juridiques et militantes. Depuis près de deux semaines, c’est encore pire ».

Trois mois après l’affaire « Weinstein », après la grandissante mise à l’agenda médiatique de la question du harcèlement sexuel au travail, la plus grande visibilité de l’AVFT et un nombre de saisines de victimes qui a plus que doublé entre 2015 et 2017, et alors que l’AVFT fonctionne sans augmentation de subventions et donc d’effectifs depuis treize ans (!), il n’est pas difficile de comprendre que notre situation est absolument intenable.

Le calcul est simple : il nous faudrait des années pour rendre possible et effectif l’accès au droit de chacune des femmes qui a eu recours à l’association depuis le début de l’année 2017. Nous avons maintes fois expliqué le peu d’alternatives à l’action de l’AVFT, hormis d’autres associations mais généralistes et également débordées et le militantisme (autrement dit le bénévolat, donc limité) d’avocat.es qui réalisent gratuitement les très nombreuses démarches pré-contentieuses non couvertes par l’aide juridictionnelle.

223 femmes ont saisi l’AVFT pour la seule année 2017.

Compte tenu de l’actuel effectif de l’AVFT, c’est-à-dire avec cinq salariées (dont une en CDD qui arrivera à échéance en novembre 2018), il faudrait une année entière pour tout faire, mais à la condition de clôturer les dossiers ouverts les années précédentes (et qui courent sur plusieurs années), de ne plus en ouvrir d’autres, de ne pas répondre aux 85 saisines par des tiers, aux 97 saisines hors champ de compétences de l’AVFT qu’il faut évidemment réorienter(2), de ne pas assurer d’accueil téléphonique, de ne plus conduire de recherches juridiques et mener d’actions de plaidoyer, de plus assurer formations, de refuser tous les colloques, conférences, séminaires, auditions, de ne plus rédiger de rapports d’activité, de n’effectuer aucune tâche administrative, de ne plus continuer à se former et…de ne jamais tomber malade ou enceinte(3).

Quelles sont les options ?

1) Renforcer l’AVFT, ce qui ne peut passer que par une augmentation substantielle de ses ressources financières, afin que nous puissions recruter et répondre à un plus grand nombre de demandes. Nos locaux actuels ne pouvant accueillir ne serait-ce qu’un poste de travail supplémentaire, recruter implique aussi d’en changer.

Pour contribuer nous-mêmes à l’augmentation de ces ressources, nous avons fait le choix, face à une demande croissante de formation, d’en assurer davantage. Mais ce temps dédié à la formation n’est justement pas consacré aux victimes, et l’AVFT a aujourd’hui dépassé les limites du volume de formations qu’elle peut réaliser.

2) Renforcer les moyens et les compétences de tous les acteurs concernés par la lutte contre les violences sexuelles au travail, particulièrement les acteurs publics, afin que les victimes disposent de relais démultipliés.

Ces deux premières options sont conditionnées par une « inter-ministérialité » effective. Faut-il par exemple rappeler que l’AVFT ne bénéficie d’aucun soutien financier des ministères de la justice et du travail, en complément de la subvention qui lui est allouée au titre du « programme 137 » dévolu à l’égalité femmes-hommes, qui demeure le plus petit budget de l’État ?

Et que le président de la République a annoncé le 25 novembre 2017 que la lutte contre le harcèlement sexuel au travail était inscrite au titre des priorités de l’inspection du travail, mais sans moyen supplémentaire. Pire, après des années de baisses d’effectifs.

3) Stopper l’accueil des nouvelles saisines de l’AVFT le temps nécessaire, pour continuer d’apporter un soutien de qualité aux personnes qui nous ont déjà sollicitées.

Les deux premières options n’étant pas (encore) à l’ordre du jour, nous sommes contraintes de mettre en œuvre la troisième.

Vous l’aurez compris, cette « pause » imposée ne sera pas de tout repos, et elle n’est pas un soulagement, car nous savons exactement à qui elle profite.

Vous l’aurez compris également, elle est symptomatique du fossé abyssal qui sépare les besoins des victimes de la réponse de l’État, supposé garant de la sécurité des individus, femmes y compris, de la réparation de leurs préjudices et de la sanction du trouble à l’ordre public.

L’équipe salariée et le Conseil d’administration

Contact : Marilyn Baldeck, déléguée générale

Notes

| 1. | ↑ | Inspecteurs-trices du travail, syndicalistes, employeurs, avocat.es, médecins, psychologues, assistantes sociales… Le site web fournit un grand nombre d’informations mais ces professionnel.les cherchent des informations et/ou avis adaptés au cas particulier des victimes qui les sollicitent. Et ils/elles ont raison de vouloir les orienter au mieux. |

| 2. | ↑ | Pour des violences conjugales, des comportements sexistes non sexuels, du harcèlement moral ou toute problématique de droit du travail qui concerne des femmes… |

| 3. | ↑ | Non, ce n’est pas la même chose ! |

Un cloud personnel libre ?

Dans cette intervention, j’ai trouvé une liste des projets de cloud personnel en cours :

- NextCloud – projet allemand en PHP, ancien et robuste

- Solid – par Tim Berners-Lee au MIT. Très ambitieux. Ne fait que démarrer

- YunoHost – projet franco-belge , centré sur l’auto-hébergement et la simplicité d’utilisation. du Debian natif, bien habillé, qui peut tourner sur … à peu près n’importe quoi ; très impressionnant

- Cozy Cloud – projet français (de Tristan Nitot)

- mais il y en a d’autres ; notamment OwnCloud que j’ai déployé (chez Ouvaton).

Une intervention de Tristan Nito au Capitole du Libre fin 2017, intitulée : « Le numérique Libre à l’ère du Cloud : faut-il se résigner à vivre dans l’écosystème Google ? »

Titre : Le numérique Libre à l’ère du Cloud : faut-il se résigner à vivre dans l’écosystème Google ?

Intervenant : Tristan Nitot

Lieu : Capitole du Libre – Toulouse

Date : novembre 2017

Durée : 54 min 35

Visualiser la conférence

Licence de la transcription : Verbatim

NB : transcription réalisée par nos soins.Les positions exprimées sont celles des intervenants et ne rejoignent pas forcément celles de l’April.

Description

Avec l’avènement du SaaS (Software as a Service), du cloud et du smartphone, quelle place reste-t-il au logiciel libre et à la bidouille ? Peut-on espérer répandre le libre auprès de tous alors que Google et Facebook semble rafler la mise ? À quoi pourrait ressembler un cloud libre pour tous ? Faut-il vraiment s’inquiéter d’une hégémonie des GAFAM alors que nous n’avons rien à cacher ? Voici les réponses auxquelles Tristan Nitot va répondre lors d’une conférence qui a des vrais morceaux de cochons dedans.

Transcription

Bonjour. Oh la vache ! [Prononcé avec une voix caverneuse] On dirait la voix de Dieu, mais c’est juste moi. Voilà !

En fait, je suis bien prévu pour parler aujourd’hui à 14 heures, sauf qu’on est en retard parce qu’on a eu des petits soucis techniques, comme quoi il ne faut pas du tout avoir confiance en la technologie ! Par contre, j’ai décidé de changer. Je devais parler du Meilleur des mondes et de Google et, finalement, je vais vous parler de Matrix et de Facebook. Sinon c’est le même sujet, comme vous allez le voir.

Nous sommes donc à Toulouse, Capitole du Libre 2017 et je vais vous parler du rapport entre les réseaux sociaux et Matrix, Matrix le film.

Quel rapport entre les réseaux sociaux et Matrix ?

Moi, brièvement. Je m’appelle Tristan Nitot. J’ai passé 17 ans sur le projet Mozilla qui donne Firefox1, le logiciel libre que vous voyez là sur la gauche ; normalement le logo est rond, mais là il est râblé. Quand j’ai quitté Mozilla, j’ai écrit un livre qui s’appelle Surveillance:// qui est sorti il y a treize mois. Et maintenant, je travaille pour une start-up française qui fait du logiciel libre, qui s’appelle Cozy2 dont le site web est cozy.io, et c’est une solution de cloud personnel. Vous allez voir, c’est en rapport avec le sujet dont on va discuter aujourd’hui.

Déjà, puisque forcément on va parler du film Matrix, il convient de faire un léger rappel de ce que c’est que Matrix sinon vous allez être perdus. Qu’est-ce qu’on voit là ? C’est extrait du film et ce que vous voyez, ces choses oranges, il y en a ici, on ne voit pas bien, mais il y en a par là-bas et en haut à droite aussi, ce sont des capsules qui enferment des corps humains vivants et c’est dans quoi vit l’humanité. En fait, l’humanité vit dans une réalité virtuelle qui lui est injectée, mais physiquement les corps humains sont tous enfermés dans ces capsules. Pourquoi ? Parce que les machines ont gagné la bataille, la guerre contre les humains et donc utilisent les humains. Elles ont enfermé et utilisent les humains pour produire de l’énergie vitale qui est indispensable au bon fonctionnement des machines. C’est une dystopie, c’est-à-dire le contraire d’une utopie, c’est un futur qui a mal tourné ; les machines ont gagné et les humains, aujourd’hui, sont réduits à produire juste de l’énergie vitale et ne sont pas libres.

Je ne crois pas qu’on soit objectivement dans la matrice, aujourd’hui, mais c’est difficile à dire, on n’est jamais totalement certain, par contre il y a un certain nombre de points communs entre le film Matrix et ce que nous vivons nous, aujourd’hui, au XXIe siècle.

Avant de vous expliquer pourquoi, on va faire un rapide crochet par de la chimie. Je vous présente la dopamine, une substance qui est assez extraordinaire. La dopamine est un neurotransmetteur. Donc c’est une substance qui est dans le cerveau, qui est libérée dans un certain nombre de cas dans le cerveau, et qui a un effet sur les sensations de l’humain. En particulier, la dopamine donne du plaisir, donne, en fait, une récompense à la perspective de quelque chose qui est nécessaire pour l’humain. Je m’explique. Je vais vous donner des exemples pour être très concret.

En fait la dopamine, en quelque sorte, ça sert à récompenser l’humain quand il fait ce qu’il faut faire pour perpétrer le genre humain. Donc vous voyez un bon burger ou un bon plat de nouilles comme il y a dehors au food truck, vous voyez ça, et là vous avez un pic de dopamine qui est généré. Il y a de la dopamine qui est relâchée dans le cerveau, ça monte puis ça redescend et ce pic de dopamine signale en fait au corps « ça c’est bien, il faut manger ». Eh oui, il faut manger pour survivre et permettre la survie de l’espèce. En fait, la dopamine permet de récompenser quand on fait la bonne chose pour permettre la survie de l’espèce.

Alors il ne suffit pas de bouffer pour la survie de l’espèce, c’est une condition nécessaire mais pas suffisante, il faut aussi se reproduire ; et c’est pour ça que quand vous flashez sur quelqu’un, vous avez un pic de dopamine. La perspective d’avoir une relation intime avec quelqu’un génère des pics de dopamine. C’est indispensable puisque ça va permettre de vous reproduire, de vous inciter à vous reproduire. C’est quand même compliqué la reproduction ! Enfin, le premier quart d’heure ça va ; c’est quand vous avez des enfants à élever que c’est compliqué. Moi j’en ai deux donc je peux vous en parler. Donc voilà ! Il y a des pics de dopamine pour vous encourager à le faire, alors qu’objectivement, si on devait vraiment faire le calcul, bon bref ! On a la dopamine pour nous encourager à le faire.

Qu’est-ce qu’il y a d’autre ? Ah oui, il y a être proche des autres. C’est important. C’est important aujourd’hui. Je pense que c’est structurellement humain de vouloir être proche des autres, mais historiquement, du temps de la Préhistoire, au temps où on était physiquement en danger bien plus souvent qu’on ne l’est aujourd’hui, être dans le groupe, faire partie de la tribu, était quelque chose qui était essentiel à la survie de l’espèce. Donc se rapprocher des autres, sentir la communauté autour de soi, provoque aussi des pics de dopamine.

Et des pics de dopamine on en retrouve dans d’autres cas. Un, par des réactions chimiques : quand on prend de la coke on a des pics de dopamine ; je ne sais pas moi, c’est juste qu’on me l’a dit, je l’ai lu dans des communications scientifiques. Et puis autre chose qui est, là aussi, lu dans une communication scientifique, c’est quand on reçoit des like, quand on reçoit des retwette, quand on reçoit des commentaires sur quelque chose qu’on a fait, une vidéo de chatons, une photo de bébé ou d’un bon petit plat, hop !, on reçoit des pics de dopamine parce qu’on fait partie du groupe.

Du coup il y a eu des études qui ont été faites. Eh oui, quand vous êtes accro à Facebook, quand vous cherchez du like en permanence, eh bien vous avez des pics de dopamine en rafales et inévitablement, c’est comme la coke quand on arrête brusquement, on a un syndrome de manque, on est en sevrage et c’est douloureux.

Donc ce n’est pas hyper cool, mais c’est un fait : quand compulsivement vous consultez Facebook c’est que vous êtes à la recherche de dopamine. Et d’ailleurs, Sean Parker, premier président de Facebook, l’expliquait le 10 novembre dernier donc très récemment. Il expliquait « on vous donne — on, c’est Facebook et les autres réseaux sociaux — on vous donne un pic de dopamine à intervalles réguliers ». En fait, il dit qu’il est un hacker de la nature humaine et qu’il a trouvé un moyen, une faille, une vulnérabilité dans l’humain, pour générer des pics de dopamine en exigeant de lui qu’il utilise Facebook. Donc c’est une faiblesse de la psychologie humaine. Il l’explique : « On l’a compris consciemment et on l’a quand même fait… Dieu sait ce que ça fait au cerveau des enfants ». On est désolés, mais comme on a fait un max de blé ce n’est pas grave, en substance. Ça c’était il y a juste une semaine.

Déjà on le savait pour la dopamine et il y a quelques années l’American Marketing Association titrait : « L’utilisation des réseaux sociaux déclenche une hausse de dopamine ». Et ils se demandent en bas là « voilà comment ça fonctionne et voilà ce que les marketeux peuvent faire à ce propos ». On se demande qu’est-ce qu’ils vont faire, ils vont arrêter ça, forcément ! Et vous regardez l’adresse, l’URL là-haut, ils veulent nourrir l’addiction. Voilà ! Ces gens-là ne sont jamais décevants. C’est formidable ! Ils sont là où on les attend, exactement. Donc littéralement, l’American Marketing Association veut nourrir l’addiction à la dopamine. Bravo les mecs !

Les consultants ne sont pas en reste puisque voici le livre de Nir Eyal [Hooked] qui est la bible du domaine. En français, son titre c’est Accroc, direct ! Il tape là où ça fait mal. Le sous-titre c’est : « Comment construire des produits qui créent des habitudes » et ensuite, les trois étoiles sont tirées toujours de la page d’accueil du bouquin, ce sont les trois promesses : comment créer des habitudes dont on ne peut plus se débarrasser ; comment construire des produits que les gens aiment et qu’ils ne peuvent plus arrêter d’utiliser ; et troisièmement, technique comportementale utilisée par Twitter, Instagram, Pinterest et les autres. Le mec, c’est clair, il tape là où ça fait mal pour faire du blé, lui aussi.

Ça me rappelle cette citation de Steve Jobs qui, avant de faire des systèmes fermés faisait des choses assez extraordinaires comme l’Apple 2 qui était complètement ouvert avec un désassembleur pour comprendre comment était structurée la machine, avec le schéma électrique et électronique de la machine pour qu’on puisse la hacker comme on voulait. Il disait : « L’ordinateur est une bicyclette pour l’esprit. » Vingt ans plus tard il invente l’iPhone et là ce n’est plus tellement une bicyclette pour l’esprit, c’est plutôt une zone érogène qu’on n’arrête pas de tripoter pour créer du plaisir. Je ne vous fais pas la traduction parce qu’il y a des gros mots dedans, ma mère m’a interdit !

Là normalement c’est l’idée. Vous êtes Neo, le héros de Matrix, et vous vous réveillez, weuuh !, et vous voyez la réalité de ce qu’on vit aujourd’hui. C’est-à-dire qu’on est immergés dans ces réseaux sociaux, on ne le réalise pas et, en fait, on est shootés à la dopamine et on ne le réalise pas tant qu’on ne nous l’a pas expliqué.

Vous allez me dire, bon d’accord ils nous tiennent par la dopamine, mais heureusement ils n’en sont pas à prendre notre énergie vitale. Non, c’est vrai. Mais alors qu’est-ce qu’ils nous prennent ? Ils nous prennent notre travail, ce qu’on appelle le digital labor et nos données personnelles. On va commencer par les données personnelles.

Comment Google prend nos données personnelles

Ils ont deux grands outils. Sur le Web ils les prennent avec Chrome. Sur mobile ils les prennent avec Android. Qui utilise Chrome dans la salle, levez la main ? OK, merci. Qui utilise Firefox ? Merci. Merci ! Bravo !

[Applaudissements]

Tous ceux qui utilisent Chrome vous devriez essayer Firefox 57, il dépote. Bref ! Là n’était pas la question. Qui utilise Android dans la salle, levez la main ? Aie, aie, aie ! Qui utilise un iPhone ? C’est bien. Pour des libristes c’est normal, je ne vous jette pas la pierre. Bref ! Revenons à Google. En fait avec Maps, ils savent où je me déplace parce que accès au GPS, évidemment. Pareil avec Waze qui est une variante de Maps un peu spécialisée. Gmail, eh bien oui, on le sait, ils savent avec qui je corresponds et ce que je dis. Contacts. Eh bien oui, ils savent à qui je parle, qui j’appelle, qui m’envoie des mails, des textos, etc. Google Search, dès que j’ai un questionnement, une interrogation ou une inquiétude, je pose la question à Google, c’est même une des premières choses que je fais, je me rencarde, donc ils savent ce qui me préoccupe. Mon agenda, ce que je fais, ce que je prévois de faire. Drive, Google Drive, ils lisent mes documents bureautiques. Google Analytics est aussi avec Chrome, ils me suivent partout à la trace sur le Web. Donc voilà comment Google nous pompe nos données personnelles.

Comment Facebook prend nos données personnelles

Ça c’est une ancienne copie d’écran d’il y a trois ans, oui c’est ça, l’installation de l’application Facebook sur Android. En fait, maintenant, c’est plus sournois parce qu’ils sont moins front, ils sont moins directs, mais Facebook vous demande l’accès à votre agenda. Pourquoi Zuckerberg voudrait savoir avec qui j’ai rendez-vous, ça me dépasse, mais bon ! Il veut savoir. Il veut connaître mes contacts, ça c’est normal, c’est parce qu’il va siphonner les contacts. La position GPS. Il veut lire mes textos. Il veut savoir qui j’appelle et il veut aussi pouvoir importer mes photos, contenus multimédia et différents fichiers.

Alors là c’est très clair, pourquoi est-ce qu’il veut mes photos et mes vidéos ? Parce qu’en fait, Facebook en tant que tel, c’est une coquille vide. Il n’y a rien dans Facebook. Il y a des gens, mais il n’y a pas de contenu. Et le contenu, en fait, c’est vous qui l’apportez. Donc quand vous uploadez une vidéo de chatons ou une photo de bébé eh bien en fait, vous donnez votre travail à Facebook. C’est vous qui peuplez le contenu de Facebook.

La gratuité du numérique pour les nuls

Ça c’est censé représenter Facebook, donc une photo de chaton, une publicité, une photo de gamin, une publicité, une photo de chaton ; c’est comme un hamburger multi-étages. À gauche un utilisateur ou une utilisatrice, une utilisatrice pour changer, et voilà comment ça se passe. Déjà, elle a commencé par donner ses données personnelles, tout ce qu’elle fait sur le réseau est capturé, analysé. Elle donne son travail, donc ses photos, ses vidéos, ses commentaires, ses like, ses analyses, ça peut être ses CAPTCHA aussi, etc. ; bref, elle donne toutes ses données à Facebook et, en échange de quoi, eh bien elle a le contenu qui est posté par les autres et des pics de dopamine. Ça c’est le deal. Donc ce qui est une apparente gratuité n’en est pas, c’est un échange ; un échange de travail et de données qu’on donne à Facebook en échange de pics de dopamine. Paradoxalement la dopamine on l’a, c’est juste que Facebook permet le relâchement de ce pic de dopamine. Elle est déjà dans notre cerveau la dopamine.

Qu’est-ce qui fait que Facebook en compagnie de Google, Amazon, Apple et Microsoft soient, eux cinq, le top 5 des capitalisations boursières mondiales ? Eh bien c’est l’annonceur publicitaire le seul véritable client de ces sociétés. L’annonceur publicitaire, lui, cherche une audience ciblée. Là on est un petit peu plus dans le modèle de TF1 qui vend du temps de cerveau disponible. Facebook, là aussi, vend du temps de cerveau disponible à l’annonceur qui, en échange, évidemment, lui donne de l’argent et ça rapporte gros ; ça rapporte très gros !

Edward Snowden

Changement de décor. Maintenant voilà Edward Snowden. Moi je dis c’est l’occasion de boire un coup.